Generieke security awareness gericht op gedragsverandering vaak ineffectief

Door Robert Metsemakers 5 feb 2018

In marketingland wordt wel gezegd: “De helft van je reclamebudget is weggegooid geld. Je weet van tevoren alleen niet wèlke helft.” Dit geldt ook voor security awareness trainingen. Behalve dat daar vaak nog meer dan de helft wordt weggegooid en dat je dat deel van tevoren al kunt weten.

Ik heb het daarbij over een situatie waarin de security awareness training gericht is op het bereiken van gedragsverandering. De awareness is een middel en geen doel op zich: ‘Iedereen moet jaarlijks een awareness training krijgen’. Het wel en niet gewenste security-gedrag is daarbij vooraf bepaald en vastgelegd, bijvoorbeeld in een gedragscode computergebruik. Daardoor valt objectief te meten of medewerkers zich aan het beleid houden, of niet, of deels.

En ook doel ik op een generieke security awareness training, die voor alle medewerkers in de populatie gelijk is, zonder onderscheid te maken naar hun voorkennis of gedrag. Iedereen krijgt dezelfde e-learning module, dezelfde gekleurde wuppie op zijn bureau en dezelfde postertekst op de koffieautomaat of in de lift te lezen. U merkt; ik heb er al een paar gedaan.

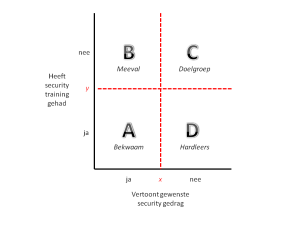

Op de x-as in de grafiek hierboven is de populatie verdeeld in twee groepen: (1) mensen die zich wel (geheel) aan de gedragscode houden en (2) personen die dat niet doen. Op de y-as is dezelfde populatie verdeeld in (1) mensen die een awareness training hebben gevolgd en (2) personen die dat nog nooit hebben ondergaan. De medewerkers zijn dus in te delen in vier groepen: A, B, C en D.

A zijn de personen die een awareness training hebben gevolgd, in uw bedrijf of elders, bijvoorbeeld tijdens hun opleiding. Deze personen houden zich bovendien aan de afspraken in de gedragscode. “De kracht van reclame zit in de herhaling” wordt ook vaak gezegd, maar dan wel vooral door advertentieruimte-verkopers, in de hoop dat u voor het hele jaar tegelijk boekt. Zelf heb ik, en velen met mij, alle klassen van de lagere en middelbare school slechts één keer doorlopen en daarna toch één of meer universitaire studies met succes en in de minimale tijd afgerond. In één keer en succesvol kennis overdragen die daarna een leven lang moet worden toegepast is dus wel mogelijk, wil ik maar zeggen. Economisch gezien heeft het geen nut om personen die al een training hebben gehad en zich ook aan het beleid of de gedragscode houden, nogmaals op te leiden. Dat is weggegooid geld.

B zijn de medewerkers die geen training hebben gehad, maar die zich toch aan de afspraken uit de gedragscode houden. Dat is niet erg verwonderlijk, want veel gedragscodes gaan niet veel verder dan: houd je wachtwoord geheim, klik niet zomaar overal op en denk logisch na als je ineens een erfenis van een Nigeriaanse prins ontvangt via email. Stop dingen die je op straat vindt niet zomaar in je computer, kijk uit met wat je aan software installeert en als er iets raars is met je computer meldt dat dan als security incident. Met gezond boerenverstand kom je immers ook al een heel eind. Ook in deze groep heeft het geen economisch nut een training te geven, want onbewust bekwaam houdt men zich al aan de gedragscode en dat was het beoogde doel uit de inleiding.

C is de droom-doelgroep van security awareness. Ze houden zich niet (geheel) aan de gedragscode, maar dat is [/positief mensbeeld aan] ook geen wonder, want ze zijn niet opgeleid. Als je een grote groep A hebt, kun je heel optimistisch aan een awareness traject beginnen. Bij een grote groep B zou ik zelf minder enthousiast zijn. De meeste medewerkers doen het in dezelfde organisatie immers al vanzelf goed.

Dan resteert groep D. Mensen die wel awareness training hebben gehad, maar zich toch niet aan de gedragscode houden. Deze groep noem ik ‘hardleers’. Hierin zitten medewerkers die de cursus niet begrepen hebben of niet kunnen onthouden. Dat is jammer, maar het is geen goed idee om hen de generieke awareness training te geven die gericht is op de gemiddeld intelligente lezer. De security-risico’s moeten voor hen misschien nog meer in Jip en Janneke-taal worden toegelicht. In de hardleers-groep zitten echter ook personen die willens en wetens de gedragscode overtreden. Die zeggen: “Ik mag geen bedrijfsdata uitwisselen met een USB-stick, maar wel met een SD-kaartje, want daarover staat niets in de gedragscode.” Deze groep creatieve lezers nogmaals de generieke training geven heeft geen nut. En security awareness heeft soms ook een negatief effect.

In mijn eerste werkmaand kregen we als afdeling een e-mailbericht van onze manager. Hij opende klassiek met het goede nieuws. Er was vastgesteld dat we allemaal tijdig ons wachtwoord hadden veranderd en dat de wachtwoorden nu allemaal voldeden aan de aangescherpte en geautomatiseerd afgedwongen nieuwe eisen over voldoende lengte en ingewikkeldheid. Prima en hulde. Helaas was ook gebleken dat sommige medewerkers de nieuwe wachtwoorden hadden geprogrammeerd onder de ongebruikte functietoetsen op hun terminal-toetsenbord. Bij mij wakkerde dit een levenslange belangstelling aan in het maken van macro’s, robotisering van toetsaanslagen en het herdefiniëren van toetsenborden. Maar door deze goedbedoelde awareness actie kwamen wel meer medewerkers op een - in de basis - ‘slecht’ idee.

Als A, B en D weggegooid geld zijn, blijft alleen C over als een mogelijk nuttige investering. In het rekenvoorbeeld in de grafiek komen we dan uit op ongeveer 75 procent weggegooid geld.

Bij 30 procent van de medewerkers die awareness hebben gevolgd en 30 procent die zich aan het beleid houden, is er een C-groep van 70x70; een situatie van 49 procent niet-weggegooid geld (zie: reclamebudget). Maar als 70 procent (!!) van de medewerkers zich niet aan de gedragscode houdt, zijn ook technische maatregelen nodig, of meer controle en/of sancties. Of zelfs (horror!) het versoepelen van de gedragscode zelf.

Bij een grote groep A (zeg 90x90) is de organisatie ‘klaar’: de C is dan zo klein (1 procent) dat het bijna niet meer de moeite waard is om dat laatste contingent te gaan trainen (door iedereen te trainen).

Bij een grote groep B (zeg ook 90x90) heeft de organisatie geluk dat het gros van de medewerkers zich vanzelf aan de afspraken houdt. Hierbij heb je ook een kleine groep D. Een ideale en goedkope situatie die niet vaak voor zal komen, maar waarin ook niet meer generiek getraind hoeft te worden.

Bij een grote groep C is een generieke awareness actie op zijn plaats, omdat het veel kan opleveren. Als ook hier een vlak van 90x90 bestaat, betekent dit dat 9 van de 10 medewerkers zich niet aan de gedragscode houden. Dan is er toch wel een serieus probleem, dat ook op andere wijze moet worden aangepakt. Het kan echter in theorie nog erger bij een grote D. Dan zijn veel medewerkers opgeleid, maar doen ze het nog niet goed. Met opzet of omdat ze het gewoon niet begrijpen. Bovendien is groep B (de meeval) dan klein en valt groep C (de echte awareness doelgroep) ook tegen (zijnde ongeveer 9 procent).

Kortom: in de meeste situaties is een groot deel van een generieke security awareness training gericht op positieve gedragsverandering ineffectief. En heb je veel meer aan e-mailfiltering en het blokkeren van USB-poorten, webmail en filesharer-sites om verlies van vertrouwelijke bedrijfsdata en het binnenkrijgen van trojans en RATS te vermijden.

De eerste vraag van uw security adviseur (die u meer awareness training wil verkopen) moet niet zijn: “Wanneer was de laatste awareness training en met welk deelnemerspercentage?”, maar juist: “Hoeveel procent van de medewerkers houdt zich aan de afspraken in de security gedragscode?”. Want als dat hoog is, heb je vanzelf een grote groep A+B en een (relatief) kleine groep C+D. En dan hoef je geen training meer te organiseren.

Drs. Robert Metsemakers RA RE CISSP heeft een rijk arbeidsverleden bij Achmea en diens voorgangers in verschillende security en audit functies. Deze column is op persoonlijke titel geschreven. Robert is bereikbaar via metsemakers@live.com.